搜索到

15

篇与

route

的结果

-

畅网微控N305+PVE+iKuai+iStoreOS构建内网开发环境 适用于畅网 N305 双网口主机,PVE 系统中安装 iKuai 路由,构建不依赖外网即可访问的内网环境。支持开发环境内所有虚拟机联网,PVE 自身也加入内网。即使没有外网接入,也能通过内网访问 PVE 管理界面。✅ 网络目标概述物理网口enp5s0:接入宽带网络(外网)enp4s0:直通给 iKuai,作为 LAN 接口,同时也是 n305 设备内所有虚拟机的内网出口PVE 虚拟网桥vmbr0:桥接 enp5s0,供 iKuai 虚拟机作为 WAN 使用vmbr1:桥接 enp4s0,供 PVE 自身及所有虚拟机加入 iKuai 管理的内网✅ 架构图(字符版) ┌──────────────────────┐ │ 上级路由 / 光猫 │ │ (172.18.18.x) │ └────────┬─────────────┘ │ │ 网线 ▼ ┌──────────────────────┐ │ N305主机 (PVE) │ │ │ │ ┌──────────────┐ │ │ │ enp5s0 │◄──┘ │ │ ↳ vmbr0 (WAN桥) │ │ └────┬─────────┘ │ │ │ ▼ │ │ ┌──────────────┐ │ │ │ iKuai虚拟机 │ │ │ │ │ │ │ │ ↳ vmbr0 = WAN口 │ │ │ ↳ vmbr1 = LAN口 │ │ └────┬─────────┘ │ │ │ ▼ │ ┌──────────────┐ │ │ vmbr1桥(LAN) │ │ │ 子网: 10.10.18.0/24 │ │ └────┬─────────┘ │ │ ┌─────────────┼────┬────────────┐ │ │ │ │ ▼ ▼ ▼ ▼ ┌────────────┐ ┌────────────┐ ┌────────────┐ │ PVE主机本身 │ │ VM1(Linux) │ │ VM2(Win) │ │ 10.10.18.100 │ │ DHCP分配IP │ │ DHCP分配IP │ └────────────┘ └────────────┘ └────────────┘ │ ▼ ┌────────────┐ │ enp4s0物理网口│ └────┬───────┘ │ ▼ ┌────────────┐ │ 外部PC/Laptop│ │ DHCP分配IP │ └────────────┘✅ /etc/network/interfaces 配置模板(使用静态 IP)auto lo iface lo inet loopback iface enp5s0 inet manual iface enp4s0 inet manual auto vmbr0 iface vmbr0 inet dhcp bridge-ports enp5s0 bridge-stp off bridge-fd 0 auto vmbr1 iface vmbr1 inet static address 10.10.10.2 netmask 255.255.255.0 gateway 10.10.10.1 bridge-ports enp4s0 bridge-stp off bridge-fd 0✅ 一键配置脚本:net-config.sh保存为 /root/net-config.sh,并赋予执行权限:chmod +x /root/net-config.sh脚本内容如下:#!/bin/bash set -e if [ -z "$1" ]; then echo "❌ 用法: $0 <静态IP地址,例如 10.10.10.2>" exit 1 fi STATIC_IP="$1" GATEWAY="$(echo $STATIC_IP | awk -F. '{print $1"."$2"."$3".1"}')" echo "🔧 正在覆盖 /etc/network/interfaces ..." cat > /etc/network/interfaces <<EOF # network interface settings; autogenerated # Please do NOT modify this file directly, unless you know what # you're doing. # # If you want to manage parts of the network configuration manually, # please utilize the 'source' or 'source-directory' directives to do # so. # PVE will preserve these directives, but will NOT read its network # configuration from sourced files, so do not attempt to move any of # the PVE managed interfaces into external files! auto lo iface lo inet loopback auto enp5s0 iface enp5s0 inet manual auto enp4s0 iface enp4s0 inet manual allow-hotplug vmbr0 auto vmbr0 iface vmbr0 inet dhcp bridge-ports enp5s0 bridge-stp off bridge-fd 0 auto vmbr1 iface vmbr1 inet static address $STATIC_IP netmask 255.255.255.0 gateway $GATEWAY bridge-ports enp4s0 bridge-stp off bridge-fd 0 source /etc/network/interfaces.d/* EOF echo "✅ 新配置已写入 /etc/network/interfaces" echo "📡 内网 IP: $STATIC_IP" echo "🌐 网关地址: $GATEWAY" echo "🔁 正在重载网络配置..." ifreload -a || { echo "⚠️ ifreload 失败,尝试重启网络接口..." ifdown vmbr0 && ifup vmbr0 ifdown vmbr1 && ifup vmbr1 } echo "🎉 完成!建议 reboot 以确保配置生效" 使用示例:./net-config.sh 10.10.10.2✅ vmbr0 单用 / 双用 配置示例单用(仅供 iKuai 使用):auto vmbr0 iface vmbr0 inet manual bridge-ports enp5s0 bridge-stp off bridge-fd 0双用(PVE 也从外网 DHCP 获取 IP):auto vmbr0 iface vmbr0 inet dhcp bridge-ports enp5s0 bridge-stp off bridge-fd 0✅ 操作步骤总结(保姆级)1. 在 PVE Web 界面创建 vmbr1节点 → 网络 → 创建 Linux Bridge名称:vmbr1端口:enp4s0IP 留空保存后无需重启2. 上传并执行网络配置脚本scp net-config.sh root@<PVE_IP>:/root/ ssh root@<PVE_IP> chmod +x /root/net-config.sh ./net-config.sh 10.10.10.23. 启用网络配置ifdown vmbr1 && ifup vmbr1✅ 最终效果PVE 管理地址:10.10.10.2(或你指定的地址)所有虚拟机从 iKuai 获取 DHCP 地址并联网外部设备(如开发笔记本)通过网线接 enp4s0 即可访问 PVE,无需外网PVE 即使断网、iKuai 崩溃,仍然可本地访问🧩 后续建议设置 iKuai 静态分配,确保 PVE 网关地址固定使用内网 DNS 或 hosts 文件简化访问使用交换机扩展 LAN 端口,连接更多开发设备

畅网微控N305+PVE+iKuai+iStoreOS构建内网开发环境 适用于畅网 N305 双网口主机,PVE 系统中安装 iKuai 路由,构建不依赖外网即可访问的内网环境。支持开发环境内所有虚拟机联网,PVE 自身也加入内网。即使没有外网接入,也能通过内网访问 PVE 管理界面。✅ 网络目标概述物理网口enp5s0:接入宽带网络(外网)enp4s0:直通给 iKuai,作为 LAN 接口,同时也是 n305 设备内所有虚拟机的内网出口PVE 虚拟网桥vmbr0:桥接 enp5s0,供 iKuai 虚拟机作为 WAN 使用vmbr1:桥接 enp4s0,供 PVE 自身及所有虚拟机加入 iKuai 管理的内网✅ 架构图(字符版) ┌──────────────────────┐ │ 上级路由 / 光猫 │ │ (172.18.18.x) │ └────────┬─────────────┘ │ │ 网线 ▼ ┌──────────────────────┐ │ N305主机 (PVE) │ │ │ │ ┌──────────────┐ │ │ │ enp5s0 │◄──┘ │ │ ↳ vmbr0 (WAN桥) │ │ └────┬─────────┘ │ │ │ ▼ │ │ ┌──────────────┐ │ │ │ iKuai虚拟机 │ │ │ │ │ │ │ │ ↳ vmbr0 = WAN口 │ │ │ ↳ vmbr1 = LAN口 │ │ └────┬─────────┘ │ │ │ ▼ │ ┌──────────────┐ │ │ vmbr1桥(LAN) │ │ │ 子网: 10.10.18.0/24 │ │ └────┬─────────┘ │ │ ┌─────────────┼────┬────────────┐ │ │ │ │ ▼ ▼ ▼ ▼ ┌────────────┐ ┌────────────┐ ┌────────────┐ │ PVE主机本身 │ │ VM1(Linux) │ │ VM2(Win) │ │ 10.10.18.100 │ │ DHCP分配IP │ │ DHCP分配IP │ └────────────┘ └────────────┘ └────────────┘ │ ▼ ┌────────────┐ │ enp4s0物理网口│ └────┬───────┘ │ ▼ ┌────────────┐ │ 外部PC/Laptop│ │ DHCP分配IP │ └────────────┘✅ /etc/network/interfaces 配置模板(使用静态 IP)auto lo iface lo inet loopback iface enp5s0 inet manual iface enp4s0 inet manual auto vmbr0 iface vmbr0 inet dhcp bridge-ports enp5s0 bridge-stp off bridge-fd 0 auto vmbr1 iface vmbr1 inet static address 10.10.10.2 netmask 255.255.255.0 gateway 10.10.10.1 bridge-ports enp4s0 bridge-stp off bridge-fd 0✅ 一键配置脚本:net-config.sh保存为 /root/net-config.sh,并赋予执行权限:chmod +x /root/net-config.sh脚本内容如下:#!/bin/bash set -e if [ -z "$1" ]; then echo "❌ 用法: $0 <静态IP地址,例如 10.10.10.2>" exit 1 fi STATIC_IP="$1" GATEWAY="$(echo $STATIC_IP | awk -F. '{print $1"."$2"."$3".1"}')" echo "🔧 正在覆盖 /etc/network/interfaces ..." cat > /etc/network/interfaces <<EOF # network interface settings; autogenerated # Please do NOT modify this file directly, unless you know what # you're doing. # # If you want to manage parts of the network configuration manually, # please utilize the 'source' or 'source-directory' directives to do # so. # PVE will preserve these directives, but will NOT read its network # configuration from sourced files, so do not attempt to move any of # the PVE managed interfaces into external files! auto lo iface lo inet loopback auto enp5s0 iface enp5s0 inet manual auto enp4s0 iface enp4s0 inet manual allow-hotplug vmbr0 auto vmbr0 iface vmbr0 inet dhcp bridge-ports enp5s0 bridge-stp off bridge-fd 0 auto vmbr1 iface vmbr1 inet static address $STATIC_IP netmask 255.255.255.0 gateway $GATEWAY bridge-ports enp4s0 bridge-stp off bridge-fd 0 source /etc/network/interfaces.d/* EOF echo "✅ 新配置已写入 /etc/network/interfaces" echo "📡 内网 IP: $STATIC_IP" echo "🌐 网关地址: $GATEWAY" echo "🔁 正在重载网络配置..." ifreload -a || { echo "⚠️ ifreload 失败,尝试重启网络接口..." ifdown vmbr0 && ifup vmbr0 ifdown vmbr1 && ifup vmbr1 } echo "🎉 完成!建议 reboot 以确保配置生效" 使用示例:./net-config.sh 10.10.10.2✅ vmbr0 单用 / 双用 配置示例单用(仅供 iKuai 使用):auto vmbr0 iface vmbr0 inet manual bridge-ports enp5s0 bridge-stp off bridge-fd 0双用(PVE 也从外网 DHCP 获取 IP):auto vmbr0 iface vmbr0 inet dhcp bridge-ports enp5s0 bridge-stp off bridge-fd 0✅ 操作步骤总结(保姆级)1. 在 PVE Web 界面创建 vmbr1节点 → 网络 → 创建 Linux Bridge名称:vmbr1端口:enp4s0IP 留空保存后无需重启2. 上传并执行网络配置脚本scp net-config.sh root@<PVE_IP>:/root/ ssh root@<PVE_IP> chmod +x /root/net-config.sh ./net-config.sh 10.10.10.23. 启用网络配置ifdown vmbr1 && ifup vmbr1✅ 最终效果PVE 管理地址:10.10.10.2(或你指定的地址)所有虚拟机从 iKuai 获取 DHCP 地址并联网外部设备(如开发笔记本)通过网线接 enp4s0 即可访问 PVE,无需外网PVE 即使断网、iKuai 崩溃,仍然可本地访问🧩 后续建议设置 iKuai 静态分配,确保 PVE 网关地址固定使用内网 DNS 或 hosts 文件简化访问使用交换机扩展 LAN 端口,连接更多开发设备 -

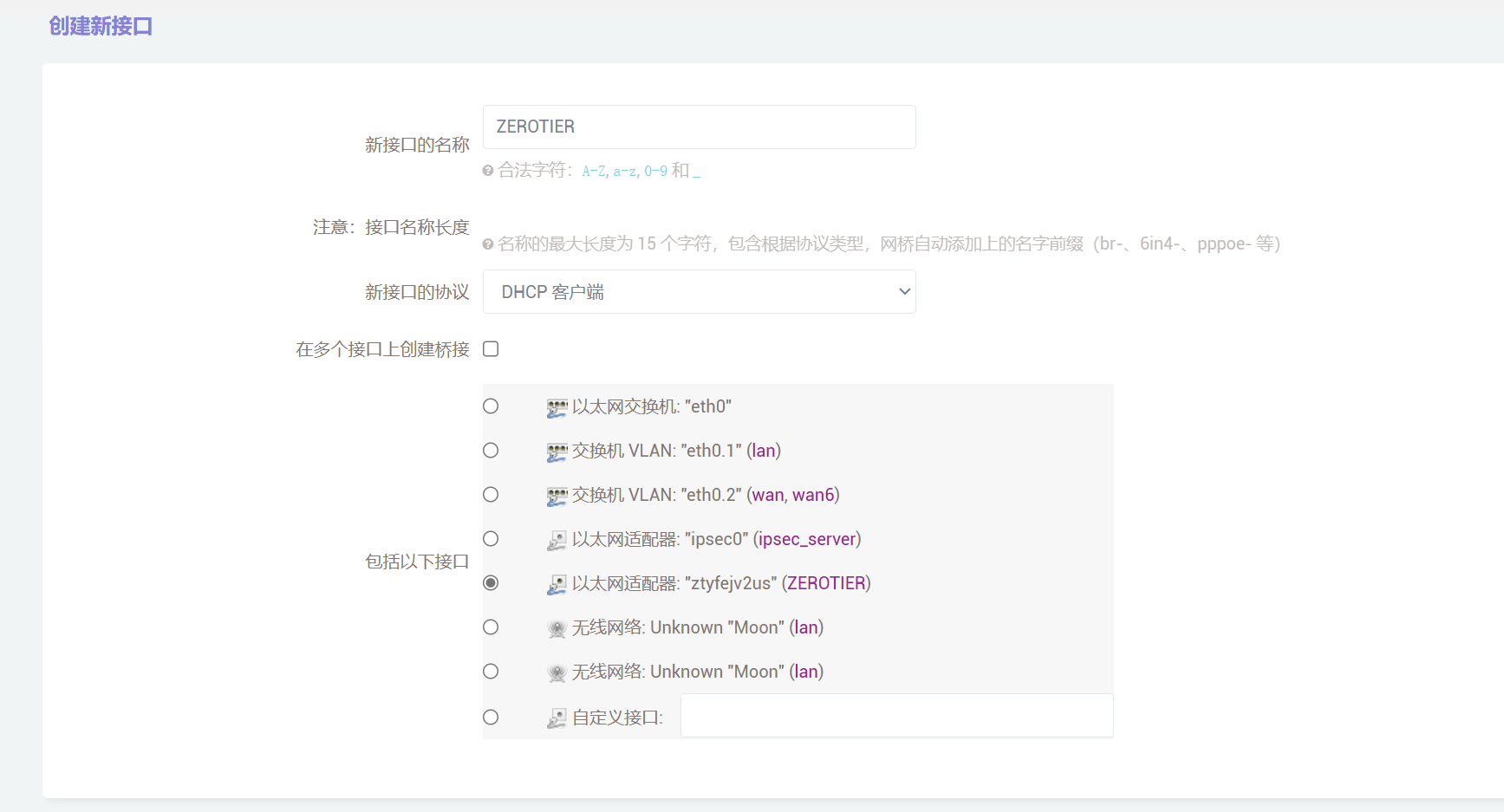

【openwrt】通过zerotier网络连接路由器时,如何配置使用TYDD终端工具 一、创建新的接口命名为ZEROTIER,接口的协议选择DHCP客户端,接口选择已经连接的ZEROTIER适配器。修改刚刚创建的接口配置,防火墙设置,新建ZEROTIER防火墙,保存并应用二、配置防护墙端口转发配置7681端口转发,并选择ZEROTIER网络三、自定义规则iptables -I FORWARD -i ztyfejv2us -j ACCEPT iptables -I FORWARD -o ztyfejv2us -j ACCEPT iptables -t nat -I POSTROUTING -o ztyfejv2us -j MASQUERADE

【openwrt】通过zerotier网络连接路由器时,如何配置使用TYDD终端工具 一、创建新的接口命名为ZEROTIER,接口的协议选择DHCP客户端,接口选择已经连接的ZEROTIER适配器。修改刚刚创建的接口配置,防火墙设置,新建ZEROTIER防火墙,保存并应用二、配置防护墙端口转发配置7681端口转发,并选择ZEROTIER网络三、自定义规则iptables -I FORWARD -i ztyfejv2us -j ACCEPT iptables -I FORWARD -o ztyfejv2us -j ACCEPT iptables -t nat -I POSTROUTING -o ztyfejv2us -j MASQUERADE -

在OpenWRT路由器上使用arp-scan扫描局域网设备 在OpenWRT路由器环境中,使用arp-scan工具来扫描局域网内的设备是一个常见的需求。然而,在使用过程中可能会遇到一些警告信息,本文将介绍如何解决这些问题,并提供一个简化脚本来实现这一功能。问题背景当你在OpenWRT路由器上运行arp-scan时,可能会遇到以下警告信息:WARNING: Cannot open MAC/Vendor file /usr/share/arp-scan/ieee-oui.txt: No such file or directory WARNING: Cannot open MAC/Vendor file /etc/arp-scan/mac-vendor.txt: No such file or directory这些警告信息是因为arp-scan试图读取MAC地址对应的厂商信息文件,但在指定路径下没有找到这些文件。尽管这些警告不会影响扫描的结果,但为了更好的用户体验,我们可以消除这些警告。解决方案忽略警告如果你可以接受没有MAC地址对应的厂商信息,并且这些警告信息不影响你的使用,可以选择忽略它们。arp-scan已经成功扫描到了局域网内的设备。安装厂商信息文件如果你希望arp-scan能够显示MAC地址对应的厂商信息,可以手动下载这些文件并放置在相应的路径下。下载并安装厂商信息文件创建必要的目录mkdir -p /usr/share/arp-scan mkdir -p /etc/arp-scan下载IEEE OUI文件wget -O /usr/share/arp-scan/ieee-oui.txt https://standards-oui.ieee.org/oui/oui.txt下载简化的厂商映射文件wget -O /etc/arp-scan/mac-vendor.txt https://raw.githubusercontent.com/vektra/macsvendor/master/macsvendor/db/macvendors.db修改脚本以忽略警告如果你不希望看到这些警告信息,可以在脚本中添加对这些警告的忽略。例如,可以通过重定向标准错误输出到/dev/null来忽略这些警告:#!/bin/sh # 获取当前设备的主要网络接口(假设为主网卡) INTERFACE=$(ip route get 1 | awk '{print $5}') # 确保使用的是局域网接口 if [[ "$INTERFACE" =~ ^eth ]]; then INTERFACE="$INTERFACE" else INTERFACE="br-lan" # 假设局域网接口为br-lan fi # 确认接口有IP地址 IP=$(ip addr show $INTERFACE | awk 'NR==2{print $2}' | cut -f1 -d'/') if [ -z "$IP" ]; then echo "Error: The interface $INTERFACE does not have an IP address." exit 1 fi # 使用arp-scan扫描局域网内的设备 echo "Scanning for devices on the local network..." DEVICES=$(arp-scan --interface=$INTERFACE --localnet 2>/dev/null) # 输出结果 if [ -z "$DEVICES" ]; then echo "No devices were detected on the network." else echo "The following devices are connected to the network:" echo "$DEVICES" fi在这个脚本中,arp-scan命令的标准错误输出被重定向到了/dev/null,从而忽略了所有警告信息。使用说明保存脚本:将上述脚本保存为一个文件,例如scan_network_devices.sh。赋予执行权限:使脚本可执行。chmod +x scan_network_devices.sh运行脚本:执行脚本以开始扫描。./scan_network_devices.sh结论无论采用哪种方法,你都可以继续使用arp-scan来扫描局域网内的设备。希望这篇文章对你有所帮助!

在OpenWRT路由器上使用arp-scan扫描局域网设备 在OpenWRT路由器环境中,使用arp-scan工具来扫描局域网内的设备是一个常见的需求。然而,在使用过程中可能会遇到一些警告信息,本文将介绍如何解决这些问题,并提供一个简化脚本来实现这一功能。问题背景当你在OpenWRT路由器上运行arp-scan时,可能会遇到以下警告信息:WARNING: Cannot open MAC/Vendor file /usr/share/arp-scan/ieee-oui.txt: No such file or directory WARNING: Cannot open MAC/Vendor file /etc/arp-scan/mac-vendor.txt: No such file or directory这些警告信息是因为arp-scan试图读取MAC地址对应的厂商信息文件,但在指定路径下没有找到这些文件。尽管这些警告不会影响扫描的结果,但为了更好的用户体验,我们可以消除这些警告。解决方案忽略警告如果你可以接受没有MAC地址对应的厂商信息,并且这些警告信息不影响你的使用,可以选择忽略它们。arp-scan已经成功扫描到了局域网内的设备。安装厂商信息文件如果你希望arp-scan能够显示MAC地址对应的厂商信息,可以手动下载这些文件并放置在相应的路径下。下载并安装厂商信息文件创建必要的目录mkdir -p /usr/share/arp-scan mkdir -p /etc/arp-scan下载IEEE OUI文件wget -O /usr/share/arp-scan/ieee-oui.txt https://standards-oui.ieee.org/oui/oui.txt下载简化的厂商映射文件wget -O /etc/arp-scan/mac-vendor.txt https://raw.githubusercontent.com/vektra/macsvendor/master/macsvendor/db/macvendors.db修改脚本以忽略警告如果你不希望看到这些警告信息,可以在脚本中添加对这些警告的忽略。例如,可以通过重定向标准错误输出到/dev/null来忽略这些警告:#!/bin/sh # 获取当前设备的主要网络接口(假设为主网卡) INTERFACE=$(ip route get 1 | awk '{print $5}') # 确保使用的是局域网接口 if [[ "$INTERFACE" =~ ^eth ]]; then INTERFACE="$INTERFACE" else INTERFACE="br-lan" # 假设局域网接口为br-lan fi # 确认接口有IP地址 IP=$(ip addr show $INTERFACE | awk 'NR==2{print $2}' | cut -f1 -d'/') if [ -z "$IP" ]; then echo "Error: The interface $INTERFACE does not have an IP address." exit 1 fi # 使用arp-scan扫描局域网内的设备 echo "Scanning for devices on the local network..." DEVICES=$(arp-scan --interface=$INTERFACE --localnet 2>/dev/null) # 输出结果 if [ -z "$DEVICES" ]; then echo "No devices were detected on the network." else echo "The following devices are connected to the network:" echo "$DEVICES" fi在这个脚本中,arp-scan命令的标准错误输出被重定向到了/dev/null,从而忽略了所有警告信息。使用说明保存脚本:将上述脚本保存为一个文件,例如scan_network_devices.sh。赋予执行权限:使脚本可执行。chmod +x scan_network_devices.sh运行脚本:执行脚本以开始扫描。./scan_network_devices.sh结论无论采用哪种方法,你都可以继续使用arp-scan来扫描局域网内的设备。希望这篇文章对你有所帮助! -

旁路由的作用和设置教程 一、旁路由的作用1.功能增强 旁路由通过在主路由上添加一个旁路由来实现一些功能增强,比如限制访问网站或者对设备进行上网行为限制。 2.对网络流量进行分流 旁路由通过对网络流量进行分流,可以根据不同的需求,将特定的流量路由到不同的网络子网或物理接口中,以实现网络流量的合理分流。 3.网络管理 旁路由通过集中管理和监控网络设备、用户和流量,实现网络的高效管理和监控。 4.网络扩容 旁路由通过增加网络扩容,可以扩大网络规模和容量,满足不同网络环境的需求。 5.分担主路由除WiFi外的任务 分担主路由除WiFi外的任务,能够提高网络的安全性,避免WiFi网络受到攻击和干扰。同时,分担主路由的负载,也可以减轻其他设备的工作压力,提高整体的运行效率。 6.网络流量控制 旁路由通过合理地分配网络流量,可以控制网络流量的分布和利用,避免某个应用程序的流量过大,减少网络拥塞和延迟,提高整体性能和稳定性。 7.安全 旁路由通过提供额外的网络安全保护,如防火墙、VPN等安全技术,可以保护网络的安全和隐私,减少网络攻击和数据泄露的风险。 8.更改默认主路由的上网方式 通过更改默认主路由的上网方式,我们可以更改路由器的设置,使其支持从其他网络路由到当前网络路由的转发,从而实现更改默认主路由的上网方式。二、设置教程1.设备如下K2P主路由(高恪、Padavan)IP地址:192.168.0.1N1旁路由(Openwrt)IP地址:192.168.0.22.设置N1旁路由,登陆管理界面,找到【网络】→【接口】,修改lan口3.K2P主路由(高恪、Padavan)设置方法(1)高恪修改DHCP,路径:【网络设置】→【DHCP】→【DHCP】,点修改图标(2)Padavan修改DHCP,路径:【高级设置】→【内部网络(LAN)】→【DHCP服务器】{card-describe title="温馨提醒:"}如果主路由是360、小米、华为等品牌的路由器,设置方法和上面高恪、Padavan的设置方法是有所不同的,因为这些品牌的路由器DHCP网关是无法自定义的,必须关闭DHCP,旁路由开启DHCP,参考上面的(二)步骤N1旁路由设置上半部分,下半部分不用打勾关闭DHCP服务。{/card-describe}

旁路由的作用和设置教程 一、旁路由的作用1.功能增强 旁路由通过在主路由上添加一个旁路由来实现一些功能增强,比如限制访问网站或者对设备进行上网行为限制。 2.对网络流量进行分流 旁路由通过对网络流量进行分流,可以根据不同的需求,将特定的流量路由到不同的网络子网或物理接口中,以实现网络流量的合理分流。 3.网络管理 旁路由通过集中管理和监控网络设备、用户和流量,实现网络的高效管理和监控。 4.网络扩容 旁路由通过增加网络扩容,可以扩大网络规模和容量,满足不同网络环境的需求。 5.分担主路由除WiFi外的任务 分担主路由除WiFi外的任务,能够提高网络的安全性,避免WiFi网络受到攻击和干扰。同时,分担主路由的负载,也可以减轻其他设备的工作压力,提高整体的运行效率。 6.网络流量控制 旁路由通过合理地分配网络流量,可以控制网络流量的分布和利用,避免某个应用程序的流量过大,减少网络拥塞和延迟,提高整体性能和稳定性。 7.安全 旁路由通过提供额外的网络安全保护,如防火墙、VPN等安全技术,可以保护网络的安全和隐私,减少网络攻击和数据泄露的风险。 8.更改默认主路由的上网方式 通过更改默认主路由的上网方式,我们可以更改路由器的设置,使其支持从其他网络路由到当前网络路由的转发,从而实现更改默认主路由的上网方式。二、设置教程1.设备如下K2P主路由(高恪、Padavan)IP地址:192.168.0.1N1旁路由(Openwrt)IP地址:192.168.0.22.设置N1旁路由,登陆管理界面,找到【网络】→【接口】,修改lan口3.K2P主路由(高恪、Padavan)设置方法(1)高恪修改DHCP,路径:【网络设置】→【DHCP】→【DHCP】,点修改图标(2)Padavan修改DHCP,路径:【高级设置】→【内部网络(LAN)】→【DHCP服务器】{card-describe title="温馨提醒:"}如果主路由是360、小米、华为等品牌的路由器,设置方法和上面高恪、Padavan的设置方法是有所不同的,因为这些品牌的路由器DHCP网关是无法自定义的,必须关闭DHCP,旁路由开启DHCP,参考上面的(二)步骤N1旁路由设置上半部分,下半部分不用打勾关闭DHCP服务。{/card-describe} -

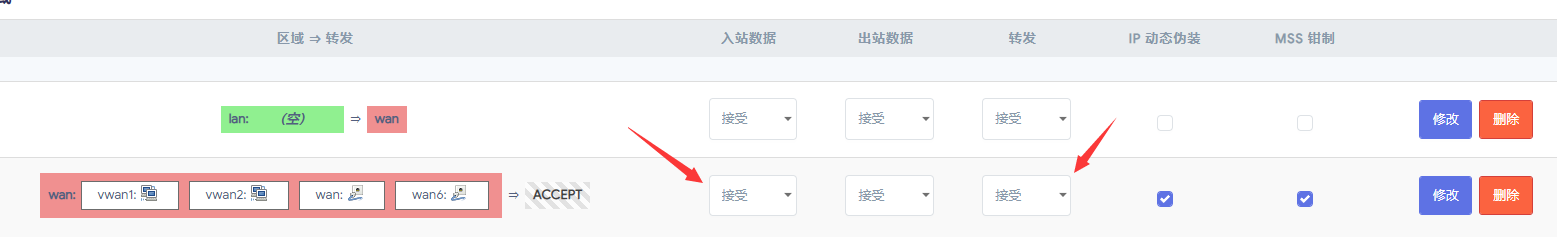

OpenWrt解决局域网设备无法通过域名访问主机的问题 问题描述测试发现使用OpenWrt进行端口端口转发或者Upnp之后,本地局域网设备使用域名访问主机但是却无法访问。问题分析此问题经过查询属于"NAT环回问题",但是OpenWrt在做端口转发时自动设置了NAT环回,,而且已经将WAN口入站数据和转发设置为“接受”但是无效。。可以说,文章解决了“OpenWrt开启NAT环回但无效的问题”2.1 WAN口已经开启入站数据和转发功能2.2 端口转发默认开启NAT环回问题解决这是因为我们的端口转发根本没有监听LAN口的数据3.1 更改监听端口点击图中的修改加入LAN口保存&应用测试本地局域网设置通过域名访问局域网主机没有问题(端口转发)本地局域网设置通过域名访问局域网主机没有问题(UPNP)https://www.right.com.cn/forum/thread-8203412-1-1.html

OpenWrt解决局域网设备无法通过域名访问主机的问题 问题描述测试发现使用OpenWrt进行端口端口转发或者Upnp之后,本地局域网设备使用域名访问主机但是却无法访问。问题分析此问题经过查询属于"NAT环回问题",但是OpenWrt在做端口转发时自动设置了NAT环回,,而且已经将WAN口入站数据和转发设置为“接受”但是无效。。可以说,文章解决了“OpenWrt开启NAT环回但无效的问题”2.1 WAN口已经开启入站数据和转发功能2.2 端口转发默认开启NAT环回问题解决这是因为我们的端口转发根本没有监听LAN口的数据3.1 更改监听端口点击图中的修改加入LAN口保存&应用测试本地局域网设置通过域名访问局域网主机没有问题(端口转发)本地局域网设置通过域名访问局域网主机没有问题(UPNP)https://www.right.com.cn/forum/thread-8203412-1-1.html

您的IP: